Chine Les spies de typhon sel sont toujours en train de pirater les télécommunications — maintenant en exploitant les routeurs Cisco

Chine: Les espions de typhon sel sont toujours en train de pirater les télécommunications — maintenant en exploitant les routeurs Cisco

Depuis des années, les agences de…

Chine: Les espions de typhon sel sont toujours en train de pirater les télécommunications — maintenant en exploitant les routeurs Cisco

Depuis des années, les agences de renseignement chinoises ont été accusées de mener des opérations de piratage à grande échelle pour espionner les communications mondiales. Plus récemment, il a été révélé qu’ils utilisent la technique du « typhon sel » pour pénétrer les réseaux de télécommunication.

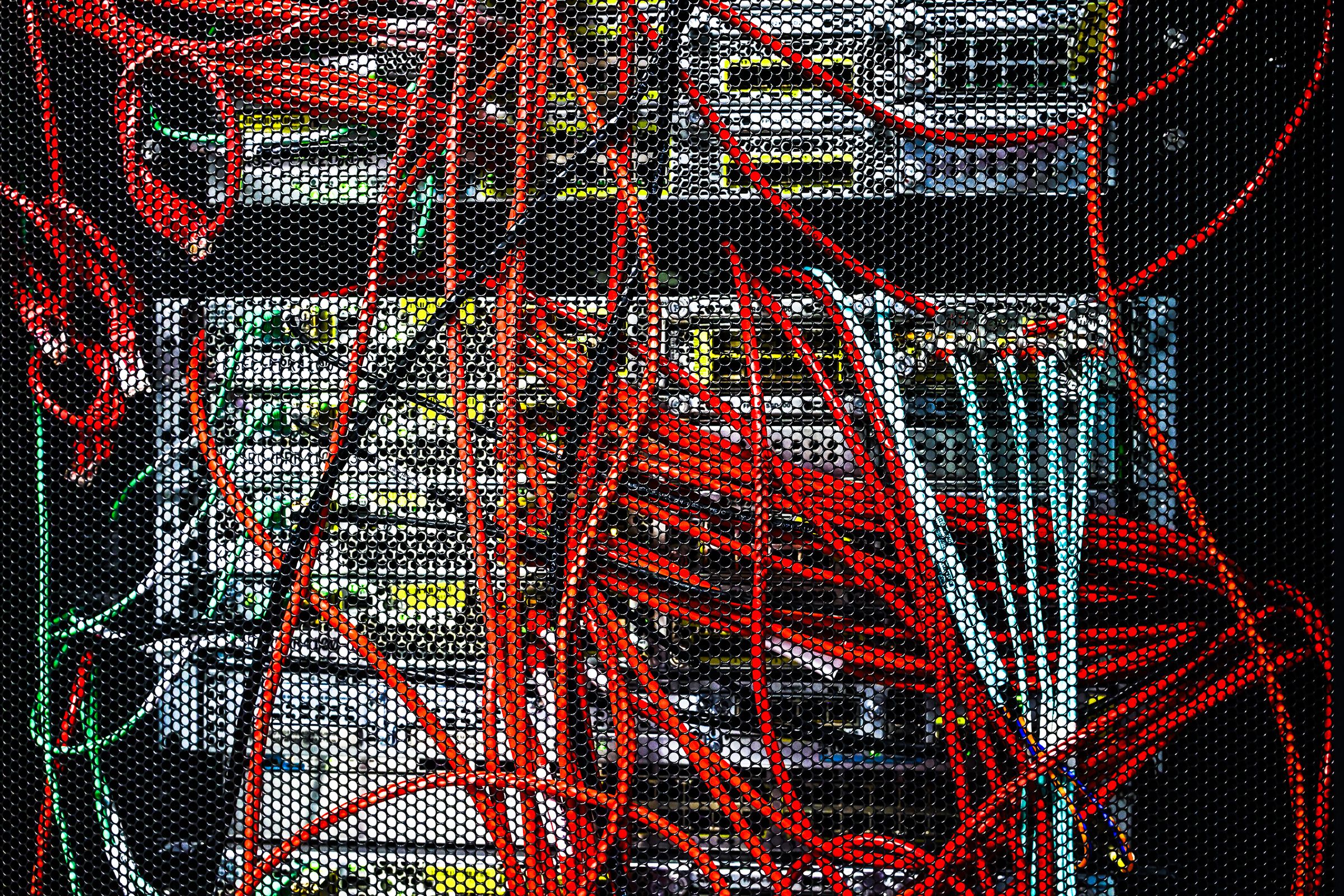

Ces pirates informatiques chinois ont réussi à s’introduire dans les routeurs Cisco, l’une des marques les plus populaires et utilisées dans le monde entier. En exploitant ces routeurs, ils sont capables de surveiller les communications, récupérer des données sensibles et potentiellement perturber les réseaux.

Cette cyberattaque ciblée a mis en lumière les failles de sécurité dans les infrastructures de télécommunication et a soulevé des préoccupations quant à la protection des données personnelles et des communications sensibles. Il est essentiel que les entreprises et les gouvernements renforcent leurs mesures de sécurité pour contrer de telles menaces.

Les autorités chinoises ont nié toute implication dans ces activités de piratage et ont affirmé qu’elles s’engagent à lutter contre la cybercriminalité. Cependant, de nombreux experts restent sceptiques quant à la transparence et à la coopération de la Chine en matière de cybersécurité.

Il est crucial que des mesures internationales soient prises pour s’attaquer à ces violations de la vie privée et de la sécurité des communications. La coopération entre les pays et les entreprises est essentielle pour contrer les menaces grandissantes provenant de pays comme la Chine.

En attendant, il est recommandé aux utilisateurs et aux organisations de mettre en place des protocoles de sécurité robustes, de surveiller attentivement leurs réseaux et de rester informés des dernières menaces et techniques de piratage afin de se protéger au mieux contre de telles attaques.